Gián điệp Triều Tiên lộ thân phận trong buổi phỏng vấn giả ở công ty crypto: Một cái nhìn cận cảnh về hoạt động xâm nhập của Bình Nhưỡng vào ngành blockchain toàn cầu

Ngày càng nhiều bằng chứng cho thấy các gián điệp công nghệ Triều Tiên đang thâm nhập sâu vào ngành công nghiệp crypto toàn cầu để kiếm ngoại tệ phục vụ chương trình hạt nhân của nước này. Một cuộc điều tra gần đây từ Cointelegraph và chuyên gia an ninh mạng Heiner Garcia đã vạch trần một mắt xích trong mạng lưới gián điệp tinh vi này – khi một "lập trình viên Nhật Bản" đã vô tình lộ thân phận trong một buổi phỏng vấn giả.

Cuộc điều tra bắt đầu từ một tài khoản GitHub

Heiner Garcia, chuyên gia tình báo mạng của Telefónica, phát hiện một tài khoản GitHub đáng ngờ tên Motoki – có ảnh đại diện người thật, điều hiếm gặp ở các tài khoản nghi là của gián điệp Triều Tiên. Quá trình phân tích cho thấy Motoki có liên hệ với bestselection18 – một tài khoản được cho là do một nhân vật dày dạn kinh nghiệm của Bình Nhưỡng điều hành, chuyên nhận các dự án freelance trong ngành blockchain thông qua nền tảng như OnlyDust.

Garcia tiếp cận Motoki trên Telegram bằng cách giả làm một nhà tuyển dụng và mời tham gia phỏng vấn.

Cuộc phỏng vấn định mệnh

Ngày 25/2/2025, buổi phỏng vấn diễn ra với sự tham gia của Cointelegraph. Trong suốt cuộc gọi, Motoki liên tục trả lời lặp lại, thể hiện sự lúng túng. Khi được yêu cầu giới thiệu bằng tiếng Nhật, Motoki im lặng một lúc lâu, ánh sáng màn hình cho thấy anh ta đang tìm kiếm một kịch bản có sẵn. Sau vài giây lúng túng, Motoki gỡ tai nghe và thoát khỏi cuộc gọi.

Tệ hơn, trong lúc chia sẻ màn hình, Motoki đã vô tình để lộ các kho lưu trữ GitHub riêng có liên kết với bestselection18 – một bằng chứng rõ ràng cho thấy anh ta là một phần của mạng lưới này.

Chiêu thức hoạt động và ý đồ sâu xa

Sau buổi phỏng vấn, Garcia tiếp tục giả vờ là người cần việc làm. Motoki bất ngờ đề nghị gửi tiền để Garcia mua máy tính, sau đó họ có thể truy cập từ xa qua AnyDesk để hoạt động – một chiêu giúp vượt qua kiểm duyệt IP, VPN của các nền tảng tuyển dụng quốc tế.

Mô hình này cho phép các điệp viên Triều Tiên sử dụng máy tính đặt tại Mỹ hoặc các nước phát triển để giả danh lập trình viên bản địa, kiếm tiền freelance, và gửi tiền về Bình Nhưỡng mà không cần kết nối trực tiếp.

Một mối đe dọa gia tăng với ngành công nghiệp blockchain

Chỉ vài ngày sau khi Garcia công bố kết quả điều tra trên nền tảng Ketman (16/4), tất cả tài khoản và liên lạc của Motoki đều bị xóa sạch. Cointelegraph xác nhận Motoki "biến mất".

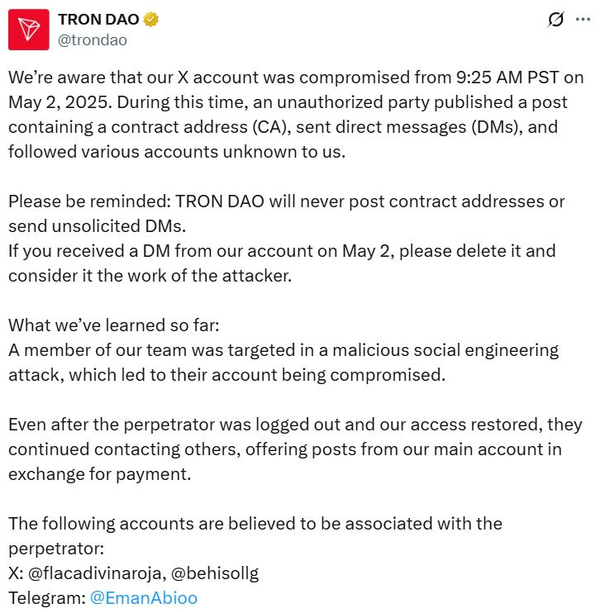

Trường hợp Motoki không phải là cá biệt. Ngày 2/5/2025, sàn giao dịch Kraken cũng phát hiện một gián điệp Triều Tiên đang ứng tuyển vào vị trí trong đội kỹ thuật.

Theo báo cáo của Hội đồng Bảo an Liên Hợp Quốc, các điệp viên CNTT của Triều Tiên có thể tạo ra tới 600 triệu USD mỗi năm – phần lớn được dùng để tài trợ cho chương trình vũ khí hạt nhân.

Kết luận

Cuộc điều tra này không chỉ bóc trần một gián điệp đơn lẻ, mà còn hé lộ một chiến lược quy mô lớn của Triều Tiên nhằm thâm nhập, khai thác và tận dụng ngành công nghiệp tiền mã hóa toàn cầu. Đối với các công ty Web3, bài học rõ ràng là: cần tăng cường các biện pháp xác minh danh tính, đặc biệt với ứng viên từ xa – nơi các ranh giới địa lý và quốc gia không còn là rào cản.